Главное:

- Исследования показывают рост использования SVG-вложений в фишинговых атаках.

- SVG-файлы позволяют злоумышленникам обходить системы безопасности благодаря своей природе текстовых представлений графики.

- Пользователям рекомендовано проверять источники SVG-вложений перед их открытием.

Увеличение фишинговых атак с использованием SVG

Согласно недавним исследованиям, злоумышленники все чаще используют вложения в формате масштабируемой векторной графики (SVG) для фишинга и развертывания вредоносного программного обеспечения. Они делают это, чтобы избежать обнаружения со стороны систем антивирусной защиты. По статистике, в последние месяцы наблюдается значительный рост подобных атак, что вызывает опасения у экспертов в области информационной безопасности. Примечательно, что файлы SVG могут содержать как изображения, так и код, который может быть использован для выполнения фишинговых форм, что делает их особенно опасными.

Как работают фишинговые схемы с использованием SVG

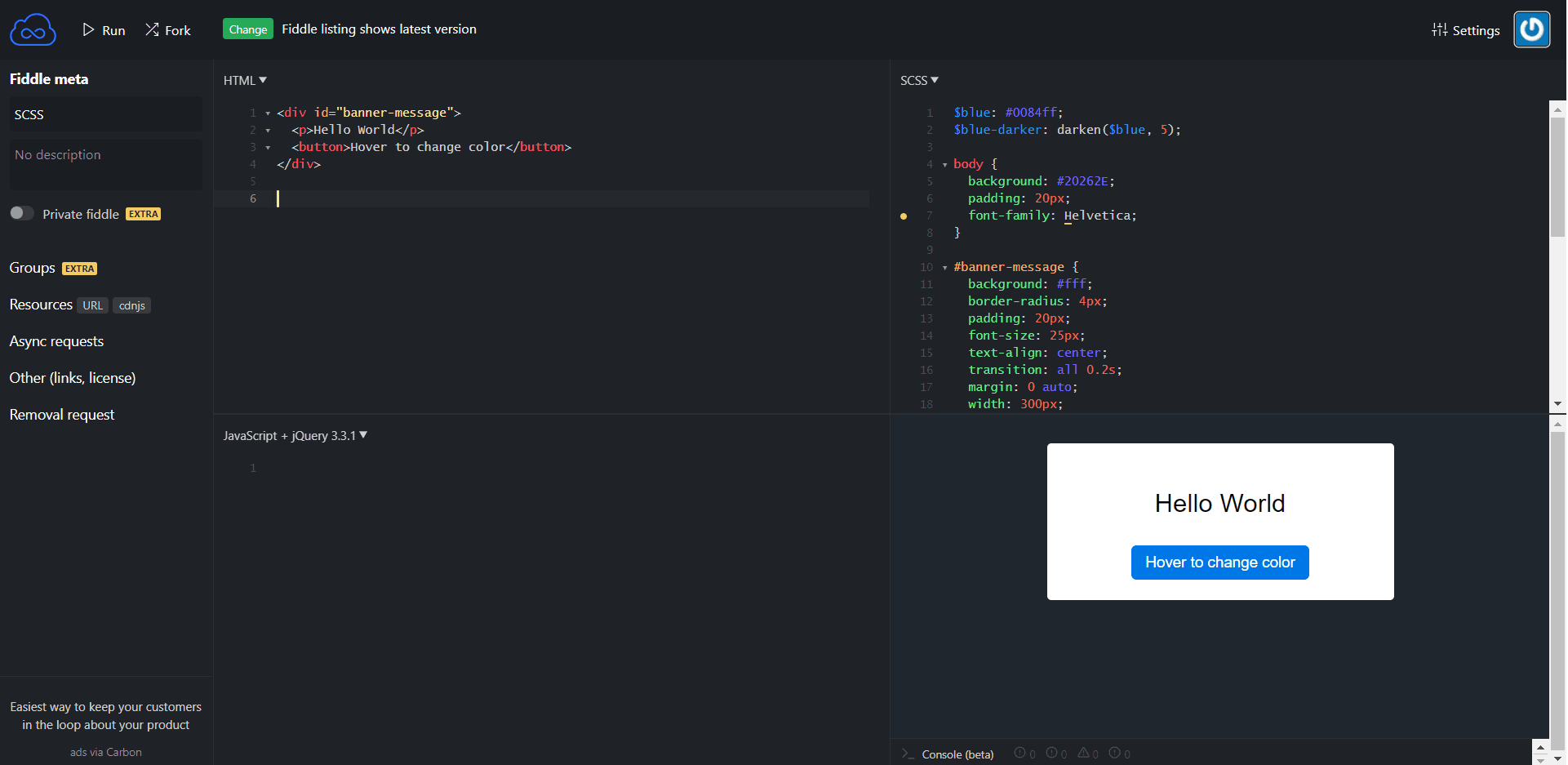

SVG-файлы обладают уникальной особенностью: они представляют изображения в виде текстовых описаний, что позволяет им изменять размер без потерь качества. Это делает их легче для манипуляции. Злоумышленники используют элемент

Рекомендации по защите от SVG-фишинга

В условиях массового использования SVG-вложений в фишинговых атаках пользователям настоятельно рекомендуется открывать данные файлы только после проверки источников. Исследования показывают, что 90% вредоносных программ проходят через системы проверки, если они помещены в текстовые файлы или иные легковзвешенные форматы, такие как SVG. Соответственно, стоит избегать открытия вложений, приходящих из непроверенных или подозрительных источников. Кроме того, полезно использовать современное антивирусное ПО и regularly обновлять его, чтобы минимизировать риски. Важно помнить, что серьезные изменения в области информационной безопасности требуют внимания и бдительности пользователей.

Перейти в телеграм, чтобы получить результаты теста

Перейти в телеграм, чтобы получить результаты теста

Забрать

Забрать

Добавить комментарий